Usuarios de Telegram en Android en Riesgo: Vulnerabilidad de EvilLoader Aún Sin Parche

Un investigador independiente en ciberseguridad, que opera bajo el seudónimo 0x6rss, ha descubierto una vulnerabilidad crítica en el mensajero Telegram para Android. Este fallo permite a los atacantes disfrazar aplicaciones maliciosas como videos normales.

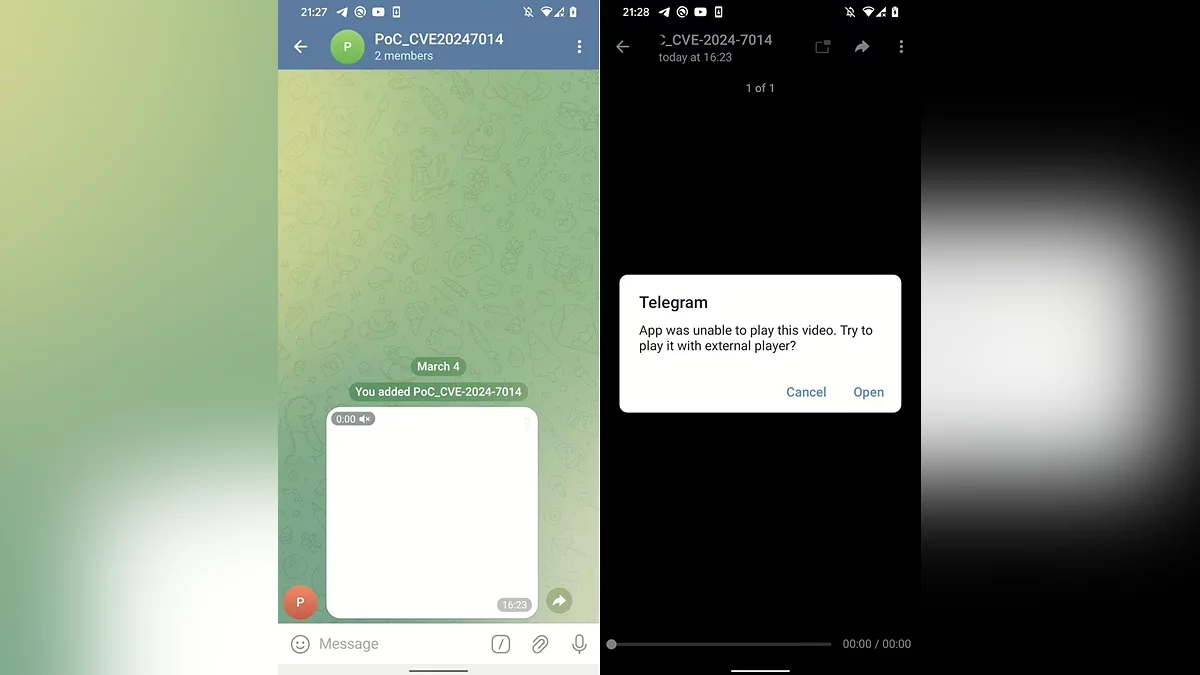

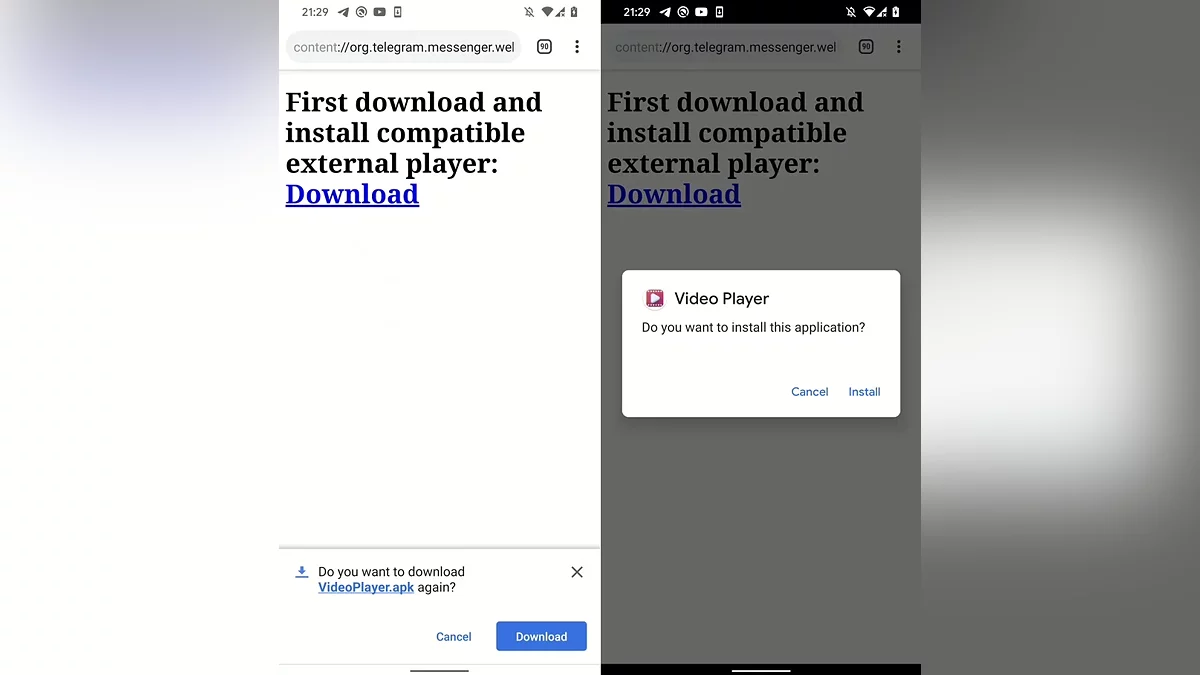

Los atacantes crean archivos HTML falsos que Telegram reconoce erróneamente como videos (con una extensión .mp4). Cuando se envía un archivo así a un chat, aparece como contenido multimedia. Cuando un usuario intenta abrirlo, el mensajero le pide que instale un reproductor externo. Si el usuario acepta, se descarga un archivo APK malicioso en el dispositivo, capaz de robar datos o instalar spyware.

Es importante señalar que la instalación exitosa requiere que la víctima habilite manualmente la instalación de aplicaciones de fuentes desconocidas en la configuración de Android. Sin embargo, como muestra la práctica, muchos usuarios no son conscientes de los riesgos y otorgan tales permisos, especialmente si el archivo proviene de un contacto de confianza.

Este es el segundo incidente de este tipo este año. En julio de 2024, se descubrió la vulnerabilidad EvilVideo (CVE-2024-7014), que opera bajo un esquema similar. Ambos exploits se han vendido activamente en foros clandestinos, aumentando la escala de posibles ataques.

Hasta la publicación de esta noticia, los representantes de Telegram no han proporcionado comentarios oficiales. Se espera que se publique un parche en las próximas semanas, pero hasta entonces, la amenaza sigue siendo crítica para los 800 millones de usuarios de la versión de Android de la aplicación.

- Cybersecurity Experts Call for DeepSeek to Be Removed from iPhones Due to Vulnerabilities

- Intel Claims AMD and NVIDIA Put Users at Risk Due to Unpatched Vulnerabilities

- Hackers Attacked Bybit Crypto Exchange, Stealing Around $1.4 Billion

-

Intel Afirma que AMD y NVIDIA Ponen a los Usuarios en Riesgo Debido a Vulnerabilidades No Parchadas

-

Android 16 Llega en Junio, Impulsado por una Revolución del Desarrollo

-

Hackers Atacaron el Intercambio de Criptomonedas Bybit, Robando Alrededor de $1.4 Mil millones

-

Expertos en ciberseguridad piden que DeepSeek sea eliminado de los iPhones debido a vulnerabilidades

-

Pesadilla de KYC. ¿Qué es SumSub y por qué los usuarios dicen que está bloqueando su dinero en plataformas de criptomonedas y Telegram (actualizado)